–ü—Ä–æ–±—Ä–æ—Å –ø–æ—Ä—Ç–æ–≤ (port forwarding) –≤ pfSense

–í –ø—Ä–µ–¥—ã–¥—É—â–∏—Ö —á–∞—Å—Ç—è—Ö –º—ã –Ω–∞—Å—Ç—Ä–æ–∏–ª–∏ –¥–æ–º–µ–Ω Active Directory –¥–ª—è –≤–∏—Ä—Ç—É–∞–ª—å–Ω–æ–π –æ—Ä–≥–∞–Ω–∏–∑–∞—Ü–∏–∏ soft.altuninvv.ru. –°–æ–∑–¥–∞–ª–∏ —á–∞—Å—Ç–Ω—É—é —Å–µ—Ç—å –≤ –∫–æ—Ç–æ—Ä–æ–π —É –Ω–∞—Å —Ä–∞—Å–ø–æ–ª–æ–∂–µ–Ω Windows Server –∏ –ü–ö —Å Windows 10 –∏ –Ý–ï–î–û–° Linux. –î–ª—è —É–¥–æ–±—Å—Ç–≤–∞ –∞–¥–º–∏–Ω–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω–∏—è, –Ω–∞–º, –∫–æ–Ω–µ—á–Ω–æ, —Ö–æ—Ç–µ–ª–æ—Å—å –±—ã –ø–æ–ª—É—á–∏—Ç—å –ø—Ä—è–º–æ–π –¥–æ—Å—Ç—É–ø –∫ —É—Å—Ç—Ä–æ–π—Å—Ç–≤–∞–º –ø–æ –ø—Ä–æ—Ç–æ–∫–æ–ª–∞–º RDP –ò SSH.

–í—Å–µ —ç—Ç–∏ —É—Å—Ç—Ä–æ–π—Å—Ç–≤–∞ –Ω–∞—Ö–æ–¥—è—Ç—Å—è –∑–∞ –º–µ–∂—Å–µ—Ç–µ–≤—ã–º —ç–∫—Ä–∞–Ω–æ–º, –≤ –æ—Ç–¥–µ–ª—å–Ω–æ–π –ø–æ–¥—Å–µ—Ç–∏ –∏ –æ–±—ã—á–Ω–∞—è –º–∞—Ä—à—Ä—É—Ç–∏–∑–∞—Ü–∏—è –Ω–∞–º —Ç—É—Ç –Ω–µ –ø–æ–º–æ–∂–µ—Ç. –ü–æ—ç—Ç–æ–º—É –µ–¥–∏–Ω—Å—Ç–≤–µ–Ω–Ω—ã–π —Å–ø–æ—Å–æ–± —ç—Ç–æ –∏—Å–ø–æ–ª—å–∑–æ–≤–∞—Ç—å –ø—Ä–æ–±—Ä–æ—Å –ø–æ—Ä—Ç–æ–≤ (port forwarding).

–°–µ–≥–æ–¥–Ω—è –º—ã —Ä–∞—Å—Å–º–æ—Ç—Ä–∏–º –ø—Ä–æ–±—Ä–æ—Å –ø–æ—Ä—Ç–æ–≤ –≤ pfSense —Å –ø–æ–º–æ—â—å—é –ø—Ä–∞–≤–∫–∏ —Ñ–∞–π–ª–∞ –∫–æ–Ω—Ñ–∏–≥—É—Ä–∞—Ü–∏–∏.

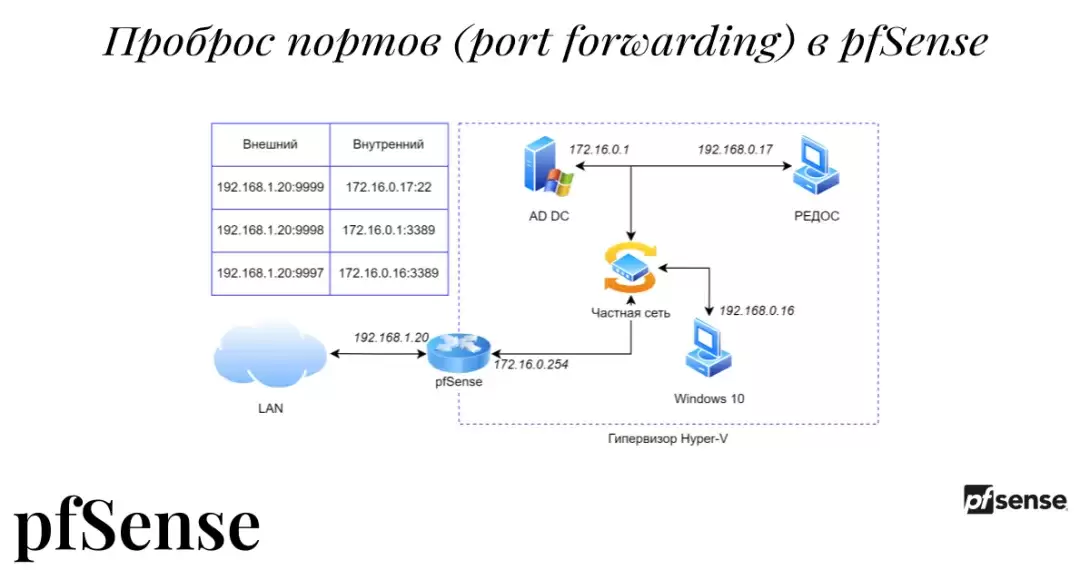

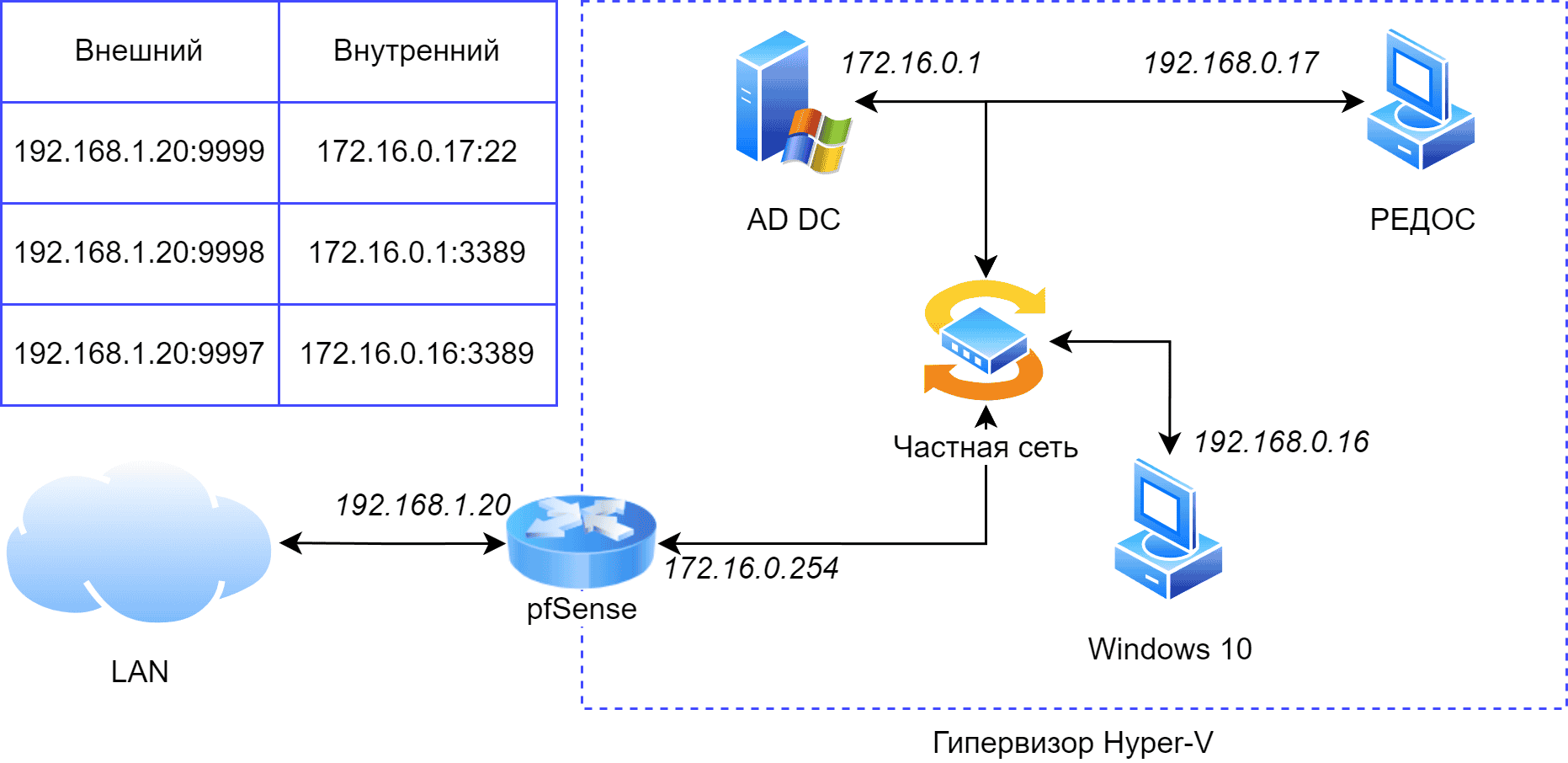

–°—Ö–µ–º–∞ –ø—Ä–æ–±—Ä–æ—Å–∞ –ø–æ—Ä—Ç–æ–≤

–î–∞–≤–∞–π—Ç–µ –ø–æ—Å–º–æ—Ç—Ä–∏–º —á—Ç–æ –º—ã —Ö–æ—Ç–∏–º –ø–æ–ª—É—á–∏—Ç—å:

–£ –Ω–∞—Å –µ—Å—Ç—å —Ç—Ä–∏ —É—Å—Ç—Ä–æ–π—Å—Ç–≤–∞ –≤ —á–∞—Å—Ç–Ω–æ–π —Å–µ—Ç–∏ Hyper-V - –ü–ö —Å –Ý–ï–î–û–° Linux, Windows Server –∏ Windows 10.

–ù–∞–º –Ω—É–∂–Ω–æ –ø–æ–ª—É—á–∏—Ç—å –¥–æ—Å—Ç—É–ø –∫ –ü–ö —Å –Ý–ï–î–û–° Linux –ø–æ –ø—Ä–æ—Ç–æ–∫–æ–ª—É SSH, –∞ –Ω–∞ –º–∞—à–∏–Ω—ã —Å Windows –ø–æ RDP.

–ù–∞—Å—Ç—Ä–æ–π–∫–∞ NAT –≤ pfSense —á–µ—Ä–µ–∑ –ø—Ä–∞–≤–∫—É —Ñ–∞–π–ª–∞ –∫–æ–Ω—Ñ–∏–≥—É—Ä–∞—Ü–∏–∏ /conf/config.xml

–ü–æ–¥–∫–ª—é—á–∏–º—Å—è –∫ —Å–µ—Ä–≤–µ—Ä—É pfSense —á–µ—Ä–µ–∑ SSH

putty 192.160.1.20здесь 192.160.1.20 – ip-адрес интерфейса WAN pfSense, смотрящий в локальную сеть.

Если у вас нет доступа к устройству вы можете временно отключить межсетевой экран. Как это сделать мы рассмотрели в статье – Установка маршрутизатора pfSense в Hyper-V.

–¢–∞–∫–∂–µ –Ω–µ –∑–∞–±—É–¥—å—Ç–µ –≤–∫–ª—é—á–∏—Ç—å SSHD, –∫–∞–∫ —ç—Ç–æ —Å–¥–µ–ª–∞—Ç—å —Ç–∞–∫ –∂–µ –æ–ø–∏—Å–∞–Ω–æ –≤ –≤—ã—à–µ—É–∫–∞–∑–∞–Ω–Ω–æ–π —Å—Ç–∞—Ç—å–µ!

–ò–º—è –ø–æ–ª—å–∑–æ–≤–∞—Ç–µ–ª—è: admin

–ü–∞—Ä–æ–ª—å: pfSense

–ü–æ—Å–ª–µ –≤—Ö–æ–¥–∞ –æ—Ç–∫—Ä–æ–µ—Ç—Å—è –º–µ–Ω—é:

Hyper-V Virtual Machine - Netgate Device ID: 74dcf6f54e64bfd22510–ù–∞–∂–º–µ–º 8 –∏ Enter, —á—Ç–æ–±—ã –ø–µ—Ä–µ–π—Ç–∏ –≤ –∫–æ–Ω—Å–æ–ª—å.

–ß—Ç–æ–±—ã –¥–æ–±–∞–≤–∏—Ç—å –ø—Ä–∞–≤–∏–ª–æ –¥–ª—è –ø—Ä–æ–±—Ä–æ—Å–∞ –ø–æ—Ä—Ç–æ–≤, –¥–æ—Å—Ç–∞—Ç–æ—á–Ω–æ –≤–Ω–µ—Å—Ç–∏ –∏–∑–º–µ–Ω–µ–Ω–∏—è –≤ —Ñ–∞–π–ª –∫–æ–Ω—Ñ–∏–≥—É—Ä–∞—Ü–∏–∏, –¥–ª—è —ç—Ç–æ–≥–æ –≤–≤–µ–¥–µ–º:

vi /conf/config.xml–¢–µ–ø–µ—Ä—å –ø—Ä–æ—Å—Ç–æ –Ω–∞–∂–∏–º–∞–µ–º —Å—Ç—Ä–µ–ª–∫—É –Ω–∏–∑, –ø–æ–∫–∞ –Ω–µ –¥–æ–π–¥–µ–º –¥–æ —Å—Ç—Ä–æ–∫–∏:

</nat>–ß—Ç–æ–±—ã –Ω–∞—á–∞—Ç—å —Ä–µ–¥–∞–∫—Ç–∏—Ä–æ–≤–∞–Ω–∏–µ –Ω–∞–∂–º—ë–º Ins

Enter –¥–ª—è –¥–æ–±–∞–≤–ª–µ–Ω–∏—è –ø—É—Å—Ç–æ–π —Å—Ç—Ä–æ–∫–∏:

–ï—Å–ª–∏ –≤—ã –æ—à–∏–±–ª–∏—Å—å –∏–ª–∏ —É –≤–∞—Å –Ω–µ–ø—Ä–∞–≤–∏–ª—å–Ω–æ –≤—Å—Ç–∞–≤–∏–ª–∏—Å—å —Å—Ç—Ä–æ–∫–∏, –ø—Ä–æ—Å—Ç–æ –≤–≤–µ–¥–∏—Ç–µ:

:q!И нажмите Enter – таким образом вы выйдите из редактора без сохранения!

–°–∫–æ–ø–∏—Ä—É–µ–º —ç—Ç–æ—Ç —Ç–µ–∫—Å—Ç –∏ —Å –ø–æ–º–æ—â—å—é putty –≤—Å—Ç–∞–≤–∏–º –≤ –ø—É—Å—Ç—É—é —Å—Ç—Ä–æ–∫—É:

<rule>–£ –≤–∞—Å –¥–æ–ª–∂–Ω–æ –ø–æ–ª—É—á–∏—Ç—å—Å—è:

<nat>–î–ª—è —Å–æ—Ö—Ä–∞–Ω–µ–Ω–∏—è –Ω–∞–∂–º–µ–º Esc –∏ –≤–≤–µ–¥–µ–º:

:wq!–ò –Ω–∞–∂–º–µ–º Enter

Обратите внимание – если временно отключая межсетевой экран командной:

pfctl -d–ú—ã —Ç–∞–∫ –∂–µ –æ—Ç–∫–ª—é—á–∞–µ–º NAT, –≤ —Ç–æ–º —á–∏—Å–ª–µ –ø—Ä–æ–±—Ä–æ—Å –ø–æ—Ä—Ç–æ–≤, –ø–æ—ç—Ç–æ–º—É –Ω–µ –∑–∞–±—ã–≤–∞–π—Ç–µ –µ–≥–æ –≤–∫–ª—é—á–∞—Ç—å –æ–±—Ä–∞—Ç–Ω–æ –∫–æ–º–∞–Ω–¥–æ–π:

pfctl -e–ü–æ—Å–ª–µ –≤–Ω–µ—Å–µ–Ω–∏—è –ø—Ä–∞–≤–æ–∫ –Ω–∞–ø—Ä—è–º—É—é –≤ —Ñ–∞–π–ª –∫–æ–Ω—Ñ–∏–≥—É—Ä–∞—Ü–∏–∏ –æ–±—è–∑–∞—Ç–µ–ª—å–Ω–æ –ø–µ—Ä–µ–∑–∞–ø—É—Å–∫–∞–µ–º —É—Å—Ç—Ä–æ–π—Å—Ç–≤–æ:

reboot–ü–æ—Å–ª–µ –∑–∞–≥—Ä—É–∑–∫–∏ pfSense –ø–æ–ø—Ä–æ–±—É–µ–º –ø–æ–¥–∫–ª—é—á–∏—Ç—å—Å—è –∫ –Ω–∞—à–µ–º—É –ü–ö —Å –Ý–ï–î–û–° Linux:

putty 192.168.1.20 9999login as: user–ú—ã —É—Å–ø–µ—à–Ω–æ –≤–æ—à–ª–∏ –Ω–∞ –ü–ö, –Ω–∞—Ö–æ–¥—è—â–∏–π—Å—è –∑–∞ –º–µ–∂—Å–µ—Ç–µ–≤—ã–º —ç–∫—Ä–∞–Ω–æ–º pfSense!

–¢–∞–∫–∏–º –∂–µ –æ–±—Ä–∞–∑–æ–º –º—ã –º–æ–∂–µ–º –ø—Ä–æ–±—Ä–æ—Å–∏—Ç—å –ø–æ—Ä—Ç—ã –¥–ª—è –¥–æ—Å—Ç—É–ø–∞ –∫ —Å–µ—Ä–≤–µ—Ä—É –∏ Windows 10 –ø–æ RDP:

<rule>–ü—Ä–∞–≤–∏–ª–∞ –¥–æ–±–∞–≤–ª—è–µ–º –ø–æ—Å–ª–µ –ø–µ—Ä–≤–æ–≥–æ –ø—Ä–∞–≤–∏–ª–∞.

–ü–æ—Å–ª–µ –≤–Ω–µ—Å–µ–Ω–∏—è –ø—Ä–∞–≤–æ–∫ –Ω–∞–ø—Ä—è–º—É—é –≤ —Ñ–∞–π–ª –∫–æ–Ω—Ñ–∏–≥—É—Ä–∞—Ü–∏–∏ –æ–±—è–∑–∞—Ç–µ–ª—å–Ω–æ –ø–µ—Ä–µ–∑–∞–ø—É—Å–∫–∞–µ–º —É—Å—Ç—Ä–æ–π—Å—Ç–≤–æ:

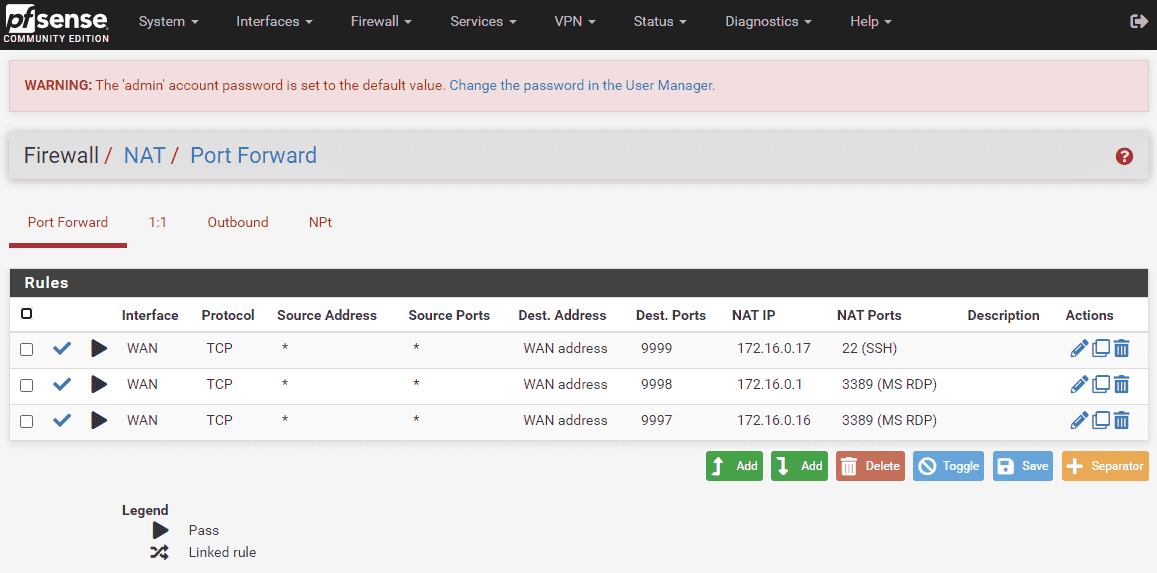

reboot–ü–æ—Å–ª–µ –ø–µ—Ä–µ–∑–∞–≥—Ä—É–∑–∫–∏ –ø—Ä–∞–≤–∏–ª–∞ –ø–æ—è–≤—è—Ç—Å—è –∏ –≤ –≤–µ–±-–∏–Ω—Ç–µ—Ä—Ñ–µ–π—Å–µ:

–ü–æ—Å–ª–µ –ø–µ—Ä–µ–∑–∞–≥—Ä—É–∑–∫–∏ –≤—ã —Å–º–æ–∂–µ—Ç–µ –ø–æ–¥–∫–ª—é—á–∏—Ç—å—Å—è –∫ Windows Server –∏ Windows 10 –∏—Å–ø–æ–ª—å–∑—É—è –∞–¥—Ä–µ—Å–∞:

192.160.1.20:9998192.160.1.20:9997–ó–∞–∫–ª—é—á–µ–Ω–∏–µ

–°–µ–≥–æ–¥–Ω—è –º—ã —Ä–∞—Å—Å–º–æ—Ç—Ä–µ–ª–∏ –Ω–∞—Å—Ç—Ä–æ–π–∫—É –ø—Ä–æ–±—Ä–æ—Å–∞ –ø–æ—Ä—Ç–æ–≤ (port forwarding) –≤ pfSense –Ω–∞ –ø—Ä–∏–º–µ—Ä–µ –Ý–ï–î–û–° Linux –Ω–∞—Ö–æ–¥—è—â–µ–≥–æ—Å—è –∑–∞ LAN –∏–Ω—Ç–µ—Ä—Ñ–µ–π—Å–æ–º:

–ó–∞—à–ª–∏ –≤ –∫–æ–Ω—Å–æ–ª—å pfSense —Å –ø–æ–º–æ—â—å—é putty;

–í–Ω–µ—Å–ª–∏ –∏–∑–º–µ–Ω–µ–Ω–∏—è –≤ —Ñ–∞–π–ª –∫–æ–Ω—Ñ–∏–≥—É—Ä–∞—Ü–∏–∏ pfSense —Å –ø–æ–º–æ—â—å—é vi;

–ü–µ—Ä–µ–∑–∞–≥—Ä—É–∑–∏–ª–∏ —É—Å—Ç—Ä–æ–π—Å—Ç–≤–æ;

–ü—Ä–æ–≤–µ—Ä–∏–ª–∏ —Ä–∞–±–æ—Ç—É –ø—Ä–æ–±—Ä–æ—Å–∞ –ø–æ—Ä—Ç–æ–≤ –ø–æ–¥–∫–ª—é—á–∏–≤—à–∏—Å—å –∫ –Ý–ï–î–û–° Linux —É–∫–∞–∑–∞–≤ ip-–∞–¥—Ä–µ—Å pfSense –∏ –ø–æ—Ä—Ç 9999;

–Ý–∞—Å—Å–º–æ—Ç—Ä–µ–ª–∏ –¥–æ–ø–æ–ª–Ω–∏—Ç–µ–ª—å–Ω–æ –∫–æ–Ω—Ñ–∏–≥—É—Ä–∞—Ü–∏—é –¥–ª—è –ø—Ä–æ–±—Ä–æ—Å–∞ –ø–æ—Ä—Ç–æ–≤ –¥–æ Windows Server –∏ Windows 10.

–î–æ–±–∞–≤–∏—Ç—å –∫–æ–º–º–µ–Ω—Ç–∞—Ä–∏–π